Zur Abwehr von kritischen Root-Schwachstellen in Cisco Secure Firewall Management Center, ASA, Webex und Catalyst SD-WAN Manager erscheinen dringend zu installierende Patches. Die Updates schließen bekannte Lücken (etwa CVE-2026-20079, CVE-2026-20131) und bieten verbesserten Schutz gegen unerlaubte Zugriffe, Privilegienmissbrauch und aktive Exploitversuche. Systemverantwortliche sollten die Verteilung der Aktualisierungen priorisieren, um potenzielle Risiken auszuschließen, Netzwerkintegrität zu bewahren sowie regulatorische Vorgaben und Compliance-Anforderungen einzuhalten dies im operativen Geschäft und im Auditkontext dringend unverzüglich.

Inhaltsverzeichnis: Das erwartet Sie in diesem Artikel

Gefährliche Root-Rechte-Vergabe über präparierte HTTP-Anfragen führt zu vollständiger Systemkompromittierung

Zwei Remote-Root-Exploits im Cisco FMC erlauben über präparierte HTTP-Anfragen das Ausführen beliebiger Skripte mit Administratorrechten ohne Authentifizierung. Ein solcher Angriff führt zur vollständigen Übernahme des Management Centers, wodurch Firewallsinstellungen unbemerkt verändert, Protokolle manipuliert und Netzwerkrichtlinien ausgehebelt werden können. Cisco empfiehlt dringend, die neuen Patches sofort zu installieren. Die Aktualisierung stellt Integrität und Verfügbarkeit wieder her, reduziert Risiko von Datenverlust und erhöht Schutz vor unautorisierten Eingriffen in kritische Sicherheitsinfrastrukturen. dauerhaft spürbar.

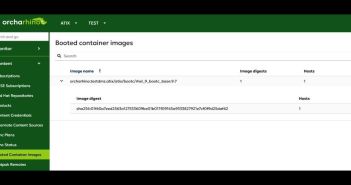

Admin steuert gezielte Patch-Download über CVE-Auswahlmenü für aktuelle Firewall-Systeme

Durch die Kombination eines CVE-basierten Filters und eines Modellauswahlmenüs im Cisco Security Advisory gelingt Administratoren eine präzise Zuordnung der empfohlenen Software-Patches zum individuell eingesetzten Firewall-Typ. Dadurch vermeiden sie unnötige Updates anderer Systeme und beschleunigen den Einspielprozess. Die Patch-Strategie setzt auf Modularität, um gezielt nur betroffene Bausteine zu erneuern und die Betriebskontinuität zu wahren. Diese Methode optimiert Ressourcen und minimiert potentielle Störungen im produktiven Netzwerkbetrieb nachhaltig. Protokollierung unterstützt Wartung und Compliance.

Angreifer überschreiben Dateien und lesen Anmeldeinformationen im SD-WAN Manager

Bei Ciscos Catalyst SD-WAN Manager wurden zwei aktive Schwachstellen entdeckt, CVE-2026-20122 (mittlerer Schweregrad, CVSS 5,4) und CVE-2026-20128 (hoher Schweregrad, CVSS 7,5), die bereits in aktuellen Angriffen genutzt werden. Angreifer können über manipulierte Vorgänge Systemdateien überschreiben und lokale Anmeldeinformationen auslesen, um DCA-User-Privilegien zu erlangen. Ein zügiges Einspielen der Patches verhindert die Ausnutzung dieser Lücken und stellt die Integrität der Infrastruktur wieder her. IT-Sicherheitsteams sollten umgehend reagieren, um Betriebsstörungen und Datenverlust vorzubeugen.

Drei CVEs bis CVSS 9,8 ermöglichen API-Bypass und Root-Ausführung

Im Rahmen der aktuellen Sicherheitsaktualisierungen hat Cisco neben FMC-und SD-WAN-Fehlern auch drei gravierende Schwachstellen in ASA und Webex (CVE-2026-20133, CVE-2026-20126, CVE-2026-20129) mit CVSS-Werten bis 9,8 adressiert. Sollten diese Lücken offenbleiben, wäre sowohl die API-Authentifizierung angreifbar als auch eine Root-Eskalation möglich. Obwohl sich noch keine Angriffe manifestiert haben, unterstreicht Cisco die Dringlichkeit präventiver Patching-Strategien, um langfristig stabile und sichere Netzwerke zu gewährleisten. Eine rasche Implementierung ist für Schutz und Compliance essenziell.

Aktuelle Cisco-Updates stärken Kontrolle und Resilienz gegen moderne Cyberbedrohungen

Durch die Installation der Cisco-Patches werden kritische Lücken im ASA, FMC, Webex und SD-WAN Manager geschlossen, die Angreifern Root-Rechte ermöglichen könnten. Das strukturierte Auswahlmenü im Security Advisory vereinfacht die Identifikation passender Updates für verschiedene Gerätevarianten. Finanz- und Technikteams profitieren von geringeren Unterbrechungen und verbesserten Audit-Ergebnissen. Automatisierte Verteilung und detaillierte Release-Notes unterstützen eine rasche Umsetzung. Insgesamt führt diese Vorgehensweise zu einer nachhaltig erhöhten Netzwerkresilienz und klarer Verantwortungsstruktur. Vertrauen und Transparenz steigen messbar.